No mundo digital de hoje, os dados são ativos valiosos e, por isso, a segurança dessas informações se torna essencial. Infelizmente, os ataques a bancos de dados estão se tornando cada vez mais comuns e sofisticados, representando uma ameaça significativa para empresas e usuários em geral.

Sabendo disso, os atacantes exploram vulnerabilidades nos SGBD a fim de obter acesso a essas informações e extrair valor.

As perdas financeiras ocasionadas por roubo de informações confidenciais são somadas aos danos na reputação da organização.

Existem diversas causas de ataques a bancos de dados. As 7 principais são: SQL injection, malware, ataques de negação de serviço (DoS), política equivocada de privilégios de acesso, auditoria ineficiente, pouca experiência dos profissionais da área de segurança, vulnerabilidade e configurações fracas da base de dados.

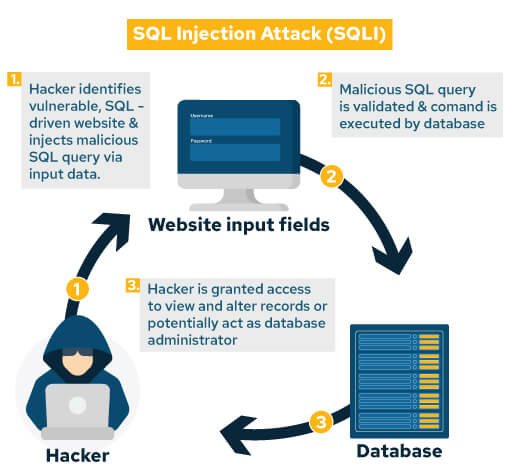

SQL injection

A Injeção de SQL, mais conhecida através do termo americano SQL Injection, é um tipo de ameaça de segurança que se aproveita de falhas em sistemas que interagem com bases de dados via SQL.

A injeção de SQL ocorre quando o atacante consegue inserir uma série de instruções SQL dentro de uma consulta (query) através da manipulação das entradas de dados de uma aplicação.

Malware

Malware são códigos ou programas maliciosos destinados a infiltrar-se em um sistema de computador alheio de forma ilícita, com o intuito de causar alguns danos, alterações ou roubo de informações (confidenciais ou não).

Ele pode aparecer na forma de código executável, scripts de conteúdo ativo, e outros softwares. “Malware” é um termo geral utilizado para se referir a uma variedade de formas de software hostil ou intruso. O termo badwares é às vezes utilizado e confundido com softwares prejudiciais não intencionais.

Ataques de negação de serviço (DoS)

Um ataque de negação de serviço (também conhecido como DoS Attack, um acrônimo em inglês para Denial of Service), é uma tentativa de tornar os recursos de um sistema indisponíveis para os seus utilizadores.

Alvos típicos são servidores web, e o ataque procura tornar as páginas hospedadas indisponíveis na rede. Não se trata de uma invasão do sistema, mas sim da sua invalidação por sobrecarga.

Os ataques de negação de serviço são feitos geralmente de duas formas:

→ Forçar o sistema vítima a reinicializar ou consumir todos os recursos (como memória ou processamento, por exemplo) de forma que ele não possa mais fornecer seu serviço;

→ Obstruir a mídia de comunicação entre os utilizadores e o sistema vítima de forma a não se comunicarem adequadamente.

Política equivocada de privilégios de acesso

Ao atribuir privilégios de acesso que excedem as exigências da função de trabalho pode expor informações sensíveis e causar perda de informação e danos irreparáveis na base de dados.

Auditoria ineficiente

O registro das atividades de transações de banco de dados envolvendo dados sensíveis precisam ser registrados para futuras auditorias. Usuários com acesso irrestrito, legitimamente ou não, podem desabilitar a auditoria automática e esconder atividades ilícitas.

Pouca experiência dos profissionais da área de segurança

De acordo com o estudo sobre Custo da Violação de Dados do Instituto Ponemon 2014, 30% dos incidentes de violação de dados foi por causa de erro humano, causado por funcionários ou terceiros despreparados.

Vulnerabilidade e configurações fracas da base de dados:

Banco de dados vulneráveis e sem patches de correção são comuns e altamente explorados por hackers que sabem explorar vulnerabilidades causadas pela falta de aplicação de correções importantes nos SGBD.

CLIQUE NA IMAGEM ABAIXO E SAIBA MAIS DETALHES:

Dúvidas ou sugestões? Deixem nos comentários! Para mais dicas, acesse o nosso canal no YouTube:

https://youtube.com/criandobits

Sobre o Autor

0 Comentários